-

FL Studio Producer Edition 12 + Crack - Completo

O Fruity Loops é um aplicativo muito conhecido entre os profissionais que produzem música e as pessoas que tem a criação e composição de áudio como um hobby.

-

Como corrigir erro no servidor da câmera do Samsung galaxy Gran Prime

Um problema que vem acontecendo com alguns usuários do Samgung galaxy Gran Prime

-

Adobe Dreamweaver CC 2017 + Crack - Completo em Português-BR

Este software, que também pode ser chamado para a seção de web design tem uma interface visual bastante agradável e intuitiva, você pode usá-lo para manter um bastante simples sites de edição e a criação e aplicações móveis individuais.

-

Saiba escolher o roteador Wi-Fi ideal para a sua casa

Poucos itens são tão necessários para a vida moderna quanto um roteador - aquele pequeno dispositivo usado para transmitir sua internet banda larga para toda a casa sem fios. Contudo, escolher o modelo ideal nem sempre é a tarefa mais fácil de todas.

-

Adobe After Effects 2017 + Crack - Completo em Português-BR

Crie incríveis gráficos em movimento e efeitos visuais. A animação padrão e o aplicativo de composição criativa permitem projetar e exibir gráficos e efeitos visuais profissionais para filmes, TV, vídeos e web.

-

Operadoras podem ser multadas em até R$ 8 milhões por bloquear internet

As operadoras de telefonia que atuam no Brasil podem receber multa de até R$ 8 milhões

quarta-feira, 24 de dezembro de 2014

terça-feira, 23 de dezembro de 2014

segunda-feira, 22 de dezembro de 2014

Euro Truck Simulator 2 , Patch versão 1.15.1 Crack

quinta-feira, 20 de novembro de 2014

Sistema de e-mail do governo americano pode ter sido hackeado

O Departamento de Estado norte-americano derrubou seu próprio sistema de e-mails por conta de uma suspeita de ataque hacker. A medida, sem precedentes, foi tomada para que o problema seja identificado e mitigado.

O governo se adiantou a garantir que a parte comprometida não atingiu dados confidenciais e comunicações de importância estratégica.

O departamento espera que todos os seus sistemas de e-mail estará operando normalmente em breve. O Departamento de Estado já tinha desativado o serviço de e-mail na sexta-feira (14/11) como parte de uma interrupção agendada para melhorar a segurança dos sistemas conectados à internet.

Nos últimos meses, vários ataques hackers foram perpetrados contra sites do governo dos Estados Unidos. A própria Casa Branca teve algumas partes de sua rede não confidencial afetada em outubro. Os 800 mil funcionários do Serviço Postal dos EUA tiveram seus dados pessoais comprometidos no mesmo mês.

Em 12 de novembro, foi relatado que o sistema de monitoramento climático por satélites do governo americano tinham sido hackeados. A suspeita é que um grupo chinês seja responsável por esse ataque.

Essa é mais uma demonstração da importância do investimento em segurança digital nos dias de hoje. Em vez de mobilizar tanques e mísseis, é muito mais fácil desestabilizar governos investindo em um exército de hackers, que além da motivação política tem também a ambição de vencer o desafio de invadir os sistemas de superpotências. Sem medidas preventivas e a habilidade de eliminar ameaças assim que elas ocorrem, organizações e governos correm sérios riscos.

terça-feira, 28 de outubro de 2014

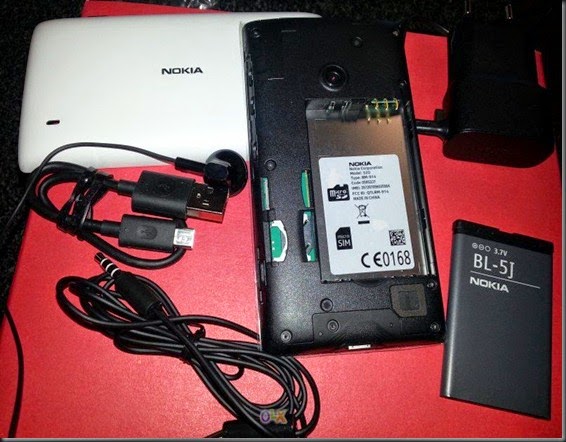

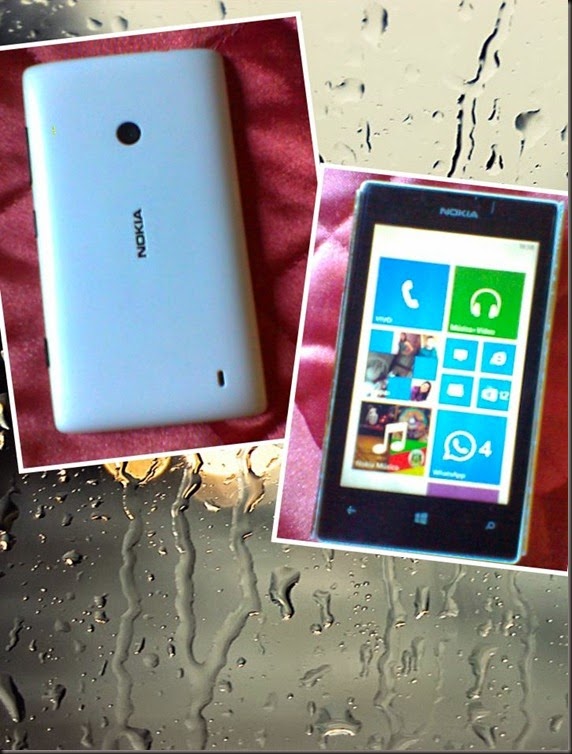

O Nokia Lumia 520

O Nokia Lumia 520 é um smartphone de entrada com Windows Phone 8. O processador Qualcomm Snapdragon S4 dual-core de 1 GHz e a RAM de 512 MB dá ao aparelho um desempenho fluido ao rodar o sistema da Microsoft. A tela do Lumia 520 é de 4 polegadas, com resolução 480 x 800 pixels, e sua bateria tem 1.430 mAh que promete 15 horas de conversação. Um dos maiores destaques do smartphone é a sua câmera, que fotografa com 5 megapixels e filma com resolução HD (720p).

(ACEITO APENAS TROCAS)

contato: https://www.facebook.com/MaurilioTech

sexta-feira, 24 de outubro de 2014

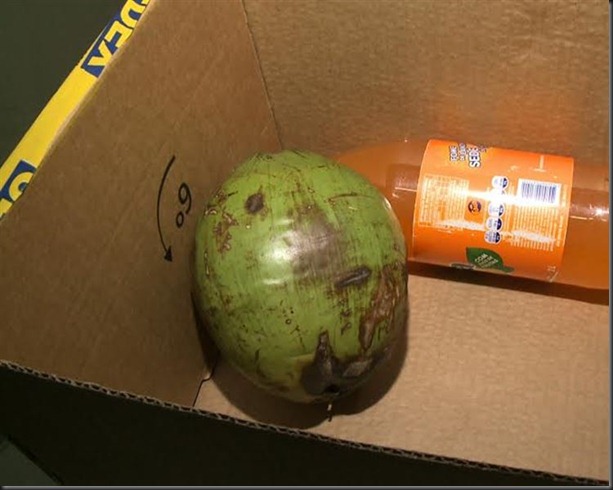

Idoso da PB compra 10 iPhones pela internet, mas recebe coco e refrigerante

Segundo a Delegacia de Defraudações de João Pessoa, pelos aparelhos, ele pagou o valor de R$ 18,1 mil, sendo que já havia depositado R$ 8 mil.

Um idoso de 70 anos entrou para a lista das vítimas dos golpes na internet. Ele comprou dez celulares do modelo iPhone 6 ( recém lançado) em um conhecido site de compras, mas recebeu em casa uma caixa contendo um coco e uma garrafa de refrigerante. O caso foi notificado nessa terça-feira (21), na 12ª Delegacia Distrital, no bairro de Manaíra, em João Pessoa. Pelos aparelhos, ele pagou o valor de R$ 18,1 mil, sendo que já havia depositado R$ 8 mil.

De acordo com Iumara Gomes, delegada titular de Defraudações de João Pessoa, o adolescente, filho do aposentado, viu a promoção dos aparelhos no site e conversou com o pai sobre o baixo custo e a rentabilidade que teriam com a compra.

“O pai viu o preço e comprou no dia 18 de outubro. No dia 20, quando a caixa enviada pelo Sedex foi aberta, as pessoas encontraram um coco verde e uma garrafa pet de refrigerante”, revelou a delegada.

Segundo o delegado Lucas Sá, que vai investigar o caso, foi paga uma quantia de R$ 8 mil e a outra parte foi parcelada. “Para a compra ser efetivada e as pessoas receberem os iPhones 6 em casa, elas pagaram R$ 8 mil de entrada e parcelaram o restante do valor”.

O remetente forneceu um endereço falso como se morasse no município de Campos dos Goytacazes, no Rio de Janeiro. O caso será investigado pela Polícia Interestadual do Rio, a Polinter.

sábado, 18 de outubro de 2014

sexta-feira, 19 de setembro de 2014

segunda-feira, 18 de agosto de 2014

Péssimo Transporte Escolar

Eae Pessoal Aqui é o MaurilioTech (Dono desse blog), hoje vim aqui fazer um comentário sobre uma empresa de transporte escolar, hoje dia 18 de agosto de 2014 por volta das 12:05pm. Por falta de respeito com quem utiliza o transporte da EMPRESA TRANSRAZEIRA que transporta os alunos da escola Princesa Isabel do Distrito de Arroio do Só da cidade de Santa Maria, RS. O ônibus teve um pequeno probleminha e acabou ficando parado na estrada, cade a manutenção diária do ônibus ou dos ônibus e já teve um pequeno acidente um certo dia desse, com o descuido do motorista bateu no meio fio que tem na frente da escola danificando lateral do ônibus perto do tanque de combustível.VEJAM AS FOTOS:

MOTIVO DO ÔNIBUS TER FICADO PARADO NA ESTRADA. DIA 18/08/2014 – 12:05pm

BATIDA NO MEIO FIO NA FRENTE DO COLÉGIO

---------------------------------------------------------------------------------------------------------------------------

Mais Fotos:

Estado do Cinto de Segurança

Estado dos Banco

Estado do ônibus por dentro

Vìdeos:

Ouvi dizer que a EMPRESA TRANSRAZEIRA, ia mudar de ônibus depois desse ocorrido, estou esperando!

QUER AJUDAR NO CONTEÚDO, NA ESCRITA OU IMAGEM?

entre em contato com o MaurilioTech pelo facebook!

Clique Aqui Para Ajudar

domingo, 17 de agosto de 2014

Twitter passará a exibir publicidade em vídeo (sim, como o Facebook)

sim, não há escapatória. A publicidade em vídeo chegou para ficar nas redes sociais. Depois do Facebook, é a vez do Twitter aderir ao formato. A empresa anunciou que publicará alguns Promoted Videos na timeline de seus usuários, que funcionarão, inicialmente, em caráter de testes.

O Twitter apresentou um exemplo de vídeo propaganda usando o perfil de um de seus usuários. Trata-se do trailer de 50 Tons de Cinza, que é exibido logo abaixo de um tweet, com um botão azul que, quando apertado, serve para fazer a peça ser executada. A boa notícia é que os vídeos não serão reproduzidos automaticamente, quando você está percorrendo seu feed de notícias (sim, Facebook, estou olhando pra você).

A rede de microblogs também não está usando a tecnologia de vídeos incorporados. Além disso, vídeos que não contenham conteúdo publicitário terão um botão de Play que oferecerá as opções de retuitar, marcar como favoritos e repetição. O Twitter espera que seu novo recurso traga uma "experiência mais rica e envolvente aos seus usuários".

WhatsApp pode (finalmente) informar quando a nossa mensagem foi lida

O WhatsApp pode mudar seu sistema de notificações de recebimento de mensagens, com um recurso que há muito tempo esperávamos: agora, ele finalmente...

WhatsApp pode mudar seu sistema de notificações de recebimento de mensagens, com um recurso que há muito tempo esperávamos: agora, ele finalmente vai indicar ao usuário quando a mensagem que ele enviou foi, de fato, lida pela pessoa que a recebeu.

Essa informação foi baseada a partir da troca de e-mails entre o WhatsApp e tradutores voluntários do aplicativo. Na imagem abaixo, podemos ver que termos como "Lido" e ainda "Reproduzido por" - o que pode indicar que o usuário também saberá quando seu interlocutor executou um arquivo multimídia por ele - entre outros.

A indicação de que uma mensagem foi lida por outro usuário já consta em outros messengers, como o Facebook Messenger e o BM (BlackBerry) e, convenhamos, o WhatsApp está um tanto quanto atrasado nisso. Ao que tudo indica, essas alterações podem aparecer já na próxima atualizações do chat mobile, ainda que a empresa não tenha confirmado quando - e se - esses updates vão aparecer. Até o momento, tudo o que temos são as já duas famosas flechas verdes, que certificam que a mensagem saiu do seu celular e chegou até o aparelho de quem o recebeu - o que não significa a pessoa tenha visualizado o conteúdo.

E não, ainda não sabemos quando o WhatsApp passará a suportar chamadas de voz.

terça-feira, 5 de agosto de 2014

Mulher pede US$ 1,23 milhão após criação de conta falsa no Facebook

Homem identificado como 'ex-amigo' teria criado página falsa em nome da vítima

Uma mulher entrou com um processo no tribunal do condado de Harris (Texas, EUA), pedindo na Justiça US$ 1,23 milhão (cerca de R$ 2,79 milhões) referente aos danos causados pelo Facebook e por um "ex-amigo". Identificado como Adeel Shah Khan, esse homem teria criado um perfil falso na rede social, publicando fotos modificadas que usavam o rosto de Meryem Ali, a autora da ação.

Segundo o advogado David T. Altenbern, que defende Meryem, as imagens foram tratadas no Photoshop. Elas juntavam o rosto de sua cliente com fotos de corpos nus – em pelo menos uma delas, a montagem mostrava uma mulher fazendo sexo. O perfil falso teria então entrado em contato com amigos e parentes de Meryem, que a avisaram sobre a página.

Esse alerta foi dado em dezembro de 2013. Desde então, afirma o processo, a mulher vinha tentando sem sucesso que o Facebook excluísse a página. Isso só teria acontecido quando a polícia de Houston contatou a empresa, em busca de dados que permitissem a identificação do responsável pelo perfil falso.

"A foto de conteúdo pornográfico foi distribuída sem o seu conhecimento ou aprovação para o universo de 1,23 bilhão de usuários do Facebook [...]", diz o processo aberto no final de julho. Com base nisso, o advogado pede US$ 1,23 milhão em danos: "equivalente a US$ 0,10 para cada um dos 1,23 bilhão de usuários", especifica.

Segundo ele, a ação busca ressarcir sua cliente pelo trauma, humilhação, vergonha, distúrbios emocionais e sofrimento causados pela criação da página fraudulenta. Além disso, expõe a fragilidade e fracasso do sistema do Facebook, que divulga não permitir a criação de perfis falsos.

Em seus termos de uso, a rede social proíbe os usuários de fornecer qualquer informação pessoal falsa no Facebook ou criar sem permissão uma conta para outra pessoa.

Apesar do suposto uso do Photoshop, o advogado classifica o crime como "pornô de vingança" – quando é feita a divulgação não autorizada de conteúdo sensual. A prática geralmente é realizada após o fim de relacionamentos, quando uma das partes publica fotos registradas ou trocadas durante o relacionamento.

sábado, 2 de agosto de 2014

Por que os homens acordam geralmente de "barraca armada"?

Basicamente isto acontece por dois motivos específicos: O Xixi: quando a bexiga fica cheia, ela comprime os nervos que controlam a irrigação do pênis para a ereção e faz ele subir.

O outro motivo é a Polução Noturna: durante nosso sono o sistema nervoso parassimpático, que estimula a ereção, sobrepõe o simpático,que inibe a ereção, e faz com que o membro acorde.

Os especialistas explicam que, como a alternância dos sonos REM e NREM acontecem a noite toda, o dito cujo fica ereto umas 4 vezes por noite, num período que totaliza uma hora inteira de pura prontidão. Tudo isto é involuntário e não há nada o que podemos fazer além de esperar que ele descanse.

E é bom comemorar. Isso mesmo, comemorar. A polução noturna é só um sinal de que seu corpo está funcionando muito bem. A irrigação do pênis é uma defesa natural do corpo para manter a saúde do órgão genital masculino.

sexta-feira, 1 de agosto de 2014

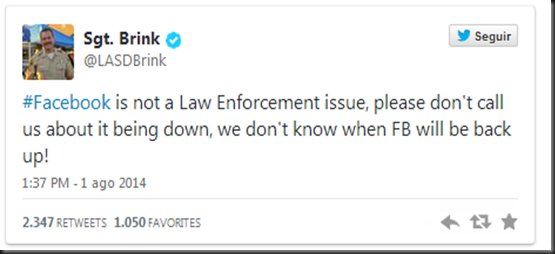

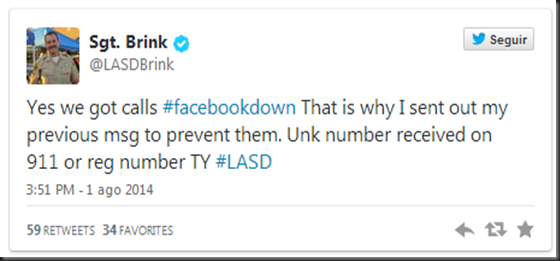

Queda do Facebook faz pessoas ligarem para a polícia

Se você estava na internet por volta das 13h desta sexta-feira, provavelmente notou que o Facebook saiu do ar. E a reação dos internautas com a falta da maior rede social do mundo variou bastante: pelo horário, provavelmente uns foram almoçar, outros correram ao Twitter e Google+, mas teve até quem ligasse para a polícia.

Isso aconteceu nos Estados Unidos, mais precisamente em Los Angeles, onde as autoridades receberam ligações no número 911 de gente reclamando por estar sem acesso ao Facebook. O sargento Burton Brink teve de recorrer ao Twitter para pedir que as pessoas parassem de ligar por causa disso. "Não sabemos quando o Facebook voltará", declarou.

Em resposta a outro tuiteiro, o sargento ainda contou que é comum as pessoas discarem 911 por problemas tecnológicos como, por exemplo, quando a TV a cabo para de funcionar.

O site passou cerca de meia hora sem funcionar no Brasil e em várias partes do mundo. O Facebook disse que iria investigar o que aconteceu, mas ainda não declarou ter descoberto alguma coisa.

quinta-feira, 31 de julho de 2014

Descoberta grave falha no padrão USB que permite infectar até mouses

COmo se já não bastasse a quantidade incontável de malwares, spywares e um bocado de outros tipos de ameaças virtuais que podem infectar seu computador, uma dupla de pesquisadores descobriu que todo e qualquer dispositivo que utiliza conexões USB possui uma falha de segurança fundamental que se refere à forma como o padrão foi criado. Há um modo de alterar o firmware da conexão desses aparelhos para que o chip controlador do USB infecte e tome conta de boa parte dos aparelhos que conhecemos.

Pior do que ficar sabendo disso e saber que não há praticamente nada que possamos fazer para nos defender além de simplesmente não conectar nossos aparelhos em nenhum outro computador que não o nosso ou um completamente confiável.

A falha é tão grave que a dupla de pesquisadores, Karsten Nohl e Jakob Lell, que descobriu a vulnerabilidade, escreveu um pequeno e simples malware e infectou a conexão USB de um pendrive. Eles tiveram sucesso em dominar completamente um computador e até puderam redirecionar todo o tráfego da conexão com a internet desse aparelho.

Antivírus não adianta

O problema de uma falha no firmware do padrão USB é que não há antivírus no mundo que consiga limpar um aparelho que foi infectado por esse meio. O chip simplesmente não é acessível para o sistema operacional, nem para softwares de terceiros, e não pode ser modificado depois de ser hackeado.

Fora isso, é importante lembrar que praticamente todos os nossos dispositivos da atualidade utilizam conexões desse tipo e são passíveis de serem infectados, como mouses, teclados, smartphones, celulares comuns, pendrives e impressoras. Parece até o apocalipse digital, uma vez que não podemos simplesmente nos livrar de tudo isso ou parar de usar aparelhos com conexão USB.

A falha será apresentada na conferência de segurança digital Black Hat em Las Vegas e acredita-se que, em alguns meses, poderemos ter alguma solução para o problema, mas isso tudo é apenas uma suposição.

Brecha para espionagem

Para piorar ainda mais, fontes do Wired acreditam que a NSA, a agência de espionagem global dos EUA, já está explorando essa falha há algum tempo, o que poderia explicar o sucesso da agência de se infiltrar em sistemas tidos como invioláveis.

De qualquer forma, com isso tendo se tornado público, é necessário ficar de olho na forma como você utiliza aparelhos USB a partir de agora, até mesmo o seu mouse ou teclado USB.

quarta-feira, 30 de julho de 2014

Ataque pode ter quebrado anonimato da rede da Deep Web

O Tor, serviço de rede famoso por oferecer privacidade e anonimato aos seus usuários emitiu um alerta avisando que sofreu um ataque com o objetivo de revelar a identidade das pessoas do serviço. A fundação diz que qualquer um que usou a rede entre fevereiro e 4 de julho deste ano devem assumir que foram afetadas.

De acordo com a entidade, no entanto, provavelmente não se trata de uma tentativa de roubo de identidade, ou até mesmo de vigilância governamental. O Tor crê que o ataque veio de pesquisadores da Universidade Carnegie Mellon, pela equipe de respostas a incidentes de segurança.

Em uma conferência Black Hat neste ano, o grupo cancelou uma apresentação onde falariam sobre a possibilidade de “desanonimizar” o Tor, dando a entender que haviam conseguido algum jeito de burlar a criptografia do sistema. O ataque em questão pode ter sido realizado por eles para mostrar a possibilidade, embora a equipe ainda não tenha confirmado.

Ainda não se sabe, no entanto, a quantidade de dados recebidos e armazenados que foram “desenterrados” pelo ataque, mas o Tor não é otimista. “Se o ataque foi realmente relacionado à pesquisa feita pela Carnegie Mellon, então, a julgar pelo resumo da pesquisa escrito para a apresentação, o ataque conseguiu desanonimizar usuários e serviços escondidos”, diz Runa Sandvik, porta-voz do Tor Project ao Gizmodo.

Se realmente o ataque for resultado de pesquisa acadêmica, esta é a melhor das possibilidades para quem quer manter o anonimato na rede. No entanto, se isso aconteceu, significa que outras pessoas com más intenções, ou então governos, poderiam fazer o mesmo, e talvez até já tenham feito.

Via Gizmodo

Falha de segurança no Android expôs 82% dos usuários

Uma vulnerabilidade de segurança no Android expôs 82% dos usuários, que poderiam ter tido os smartphones invadidos por código capaz de comprometer dados pessoais. A ameaça foi descoberta e revelada nesta terça-feira, 29, pela empresa Bluebox.

A falha refere-se a um tipo de criptografia na plataforma que tem como objetivo criar uma "assinatura" em cada app, determinando quem é capaz de atualizá-lo e quais privilégios ele tem dentro de um celular.

O bug faz com que o certificado de segurança do aplicativo seja checado de forma errada e o desenvolvedor tenha acesso a recursos sem permissão do usuário, o que pode causar roubo de informações e utilização do aparelho para fins ilegais.

O Google diz ter corrigido o problema, que expôs modelos rodando versões do Android 2.2 até 4.4, a KitKat. Para afastar o perigo de vez, a empresa afirma que realizou uma varredura em sua loja de apps e garantiu não ter encontrado indícios de vulnerabilidade.

Via: The Guardian

terça-feira, 29 de julho de 2014

Cursos 24 Horas

Falta de tempo não é mais desculpa para não estudar! Conheça o Cursos 24 Horas e estude em qualquer lugar, a qualquer hora.

Cursos 100 Online com Certificado Entregue em Casa! São mais de 100 cursos em diversas áreas. Você estuda de forma rápida e prática.

quinta-feira, 24 de julho de 2014

TIM anuncia investimento de R$ 4 bilhões para melhorar rede

O presidente mundial da Telecom Italia, Marco Patuano, disse hoje (23), após reunião com a presidente Dilma Rousseff, que a operadora TIM fará investimentos de R$ 4 bilhões este ano para melhorar a qualidade do serviço de telefonia móvel oferecido pela empresa no Brasil. A Telecom Italia é a maior acionista da TIM. Segundo Patuno, o montante não inclui o valor a ser investido no leilão da frequência 4G.

Perguntado sobre a possibilidade de fusão da TIM com a operadora GVT, Patuno não descartou o negócio, mas ponderou que uma eventual negociação não é prioridade da companhia no momento.

Patuno reconheceu que o nível de qualidade do serviço de telefonia no Brasil “não pode ser considerado de primeiro mundo” e que há necessidade de ampliação dos investimentos e das frequência. “Os investimentos este ano estão no patamar de R$ 4 bilhões, não considerando o que será investido no leilão 4G. Então, acho que há necessidade de mais: um crescimento de 10% a 15% por ano”, disse.

Sobre as especulações de uma fusão entre as operadoras TIM e GVT, Patuno disse que ainda é uma especulação. “Tem muita especulação sobre a possibilidade de um negócio entre TIM e GVT. Acho difícil evitar as especulações. Somos uma companhia bem sucedida no [ramo de telefonia] móvel, eles são uma companhia de ótimo nível de qualidade no fixo. Então, o feito que tem sinergia é um feito óbvio. Estamos trabalhando sobre o nosso plano de telefonia móvel, tem muito trabalho a fazer e estamos concentrados nisso. Não descartamos nada, porém não é um tema que estejamos enfocando neste momento.”

Perguntado sobre a nova regra da Agência Nacional de Telecomunicações, que estabelece o cancelamento automático do serviço, o presidente da Telecom Italia considerou “muito boa a iniciativa”. “A ideia de ter mais transparência é sempre muito boa. Acho que o cliente tem que ter a possibilidade de fazer rápido o que ele quer. Não tem que ter pequenos truques para fazer”.

Via: Agência Brasil